SOC как сервис: полное руководство по аутсорсингу мониторинга ИБ

Введение

SOC как сервис и аутсорсинг мониторинга ИБ за последние годы перестали быть нишевым решением и стали практическим инструментом для бизнеса, который хочет обеспечить устойчивую защиту от киберугроз без значительных капитальных затрат и создания дорогостоящей внутренней команды. Руководители ИБ и ИТ-директора все чаще сталкиваются с противоречием: требования к безопасности растут, а ресурсов – людей, времени и бюджета не хватает.

С одной стороны, компании обязаны обеспечивать непрерывный мониторинг событий безопасности, соответствовать требованиям ФСТЭК и законодательства (например, 152-ФЗ, 187-ФЗ), а в случае критической инфраструктуры (КИИ) – подключаться к ГосСОПКА. С другой стороны, рынок испытывает острый дефицит квалифицированных ИБ-специалистов: по оценкам отраслевых исследований, до 66% организаций ощущают нехватку таких экспертов, а их найм и удержание становится все дороже. К тому же кибератаки усложняются, и время реакции на инциденты является критическим фактором.

Неудивительно, что рынок управляемых сервисов безопасности (MSSP, Managed Security Service Provider) демонстрирует устойчивый рост. По оценкам аналитических агентств и участников рынка, сегмент аутсорсинга информационной безопасности стабильно растет на 15-25% в год, а число российских коммерческих SOC провайдеров увеличивается. Компаниям удобнее привлекать внешних специалистов для круглосуточного мониторинга и реагирования на инциденты, чем создавать собственный дорогостоящий центр. Услуги вида «SOC как сервис» способны быстро закрыть требования регуляторов и качественно повысить уровень защищенности без многомиллионных инвестиций.

При этом важно различать термины MSSP и SOCaaS: MSSP – это компания (провайдер) управляемых сервисов безопасности в целом, а SOCaaS (Security Operations Center as a Service) – конкретная услуга удаленного центра мониторинга. Проще говоря, SOCaaS может входить в портфель услуг MSSP, но MSSP предлагает и другие сервисы помимо SOCaaS, например: управление поверхностью атаки и контроль ИТ-периметра (ASM, Attack Surface Management), симуляцию кибератак для комплексной проверки защиты (BAS, Breach and Attack Simulation), классическую форензику с привлечением группы компьютерных криминалистов (DFIR, Digital Forensics and Incident Response) и др.

В этой статье мы объясним, что такое SOC, кому и зачем он нужен, какие модели SOC существуют, чем они отличаются, а также рассмотрим альтернативные решения и вопросы ценообразования.

Что такое SOC и когда он нужен

SOC (Security Operation Center) – это специализированный центр, задача которого – обеспечить непрерывный мониторинг и защиту ИТ-инфраструктуры компании. Основная цель SOC – обнаружение, анализ и реагирование на киберугрозы 24/7, что делает его критически важным для компаний любого масштаба. Исторически SOC создавались в крупных банках и государственных структурах, но сегодня их функции доступны и через формат «SOC как сервис» (SOCaaS) для среднего и даже малого бизнеса.

Ключевые функции SOC включают:

- Сбор и хранение событий со всех источников: серверов, рабочих станций, сетевого оборудования, средств защиты, облачных сервисов и др. (обычно через SIEM-систему).

- Анализ событий и обнаружение угроз в режиме реального времени: применение правил корреляции, поведенческой аналитики, машинного обучения, инструментов Threat Intelligence для выявления аномалий, подозрительной активности и атак (в т.ч. фишинг, шифровальщики, разные виды вредоносного ПО, случаи неавторизованного доступа и т.д.).

- Реагирование на инциденты: оперативное расследование и помощь в устранении угроз, подготовка рекомендаций и отчетов.

- Сопровождение инцидентов и соответствие требованиям: документирование, аудит и отчетность в рамках регуляторных требований (ФСТЭК, ЦБ, 152-ФЗ, 187-ФЗ и др.), поддержка процессов выполнения требований по ГосСОПКА.

Чтобы справляться с большими объемами телеметрии (в крупных инфраструктурах – сотни миллионов и даже миллиарды событий в сутки) и при этом удерживать приемлемый уровень ложных срабатываний, работа SOC выстраивается как многоуровневый процесс. Аналитики разделены по уровням ответственности (L1–L3), что позволяет стандартизировать первичный анализ, быстро отсеивать шум и привлекать более опытных специалистов только к действительно значимым инцидентам.

Каждый уровень аналитиков отвечает за конкретный этап обработки инцидентов – от первичного мониторинга до сложных расследований.

- L1 отвечает за первичный мониторинг и обработку потока событий: фильтрацию шума, отсев ложных срабатываний и выявление потенциальных инцидентов. Автоматизация и различные ИИ-инструменты в SOC в первую очередь направлены именно на оптимизацию этого уровня.

- L2 выполняет углубленный анализ и корректную классификацию инцидентов, подтверждая их значимость и обогащая контекст. В зрелых SOC до этого уровня обычно доходит 5-15 % инцидентов, сформированных на этапе L1.

- L3 привлекается к наиболее сложным и нетиповым инцидентам: целевым атакам, многоэтапным компрометациям и инцидентам, требующим координации реагирования. В зрелых SOC на этот уровень эскалируется, как правило, менее 1-3 % инцидентов, прошедших через L1, что позволяет задействовать высококвалифицированных экспертов точечно - для глубокой аналитики и выработки мер по предотвращению повторных атак.

Такой многоуровневый подход позволяет оперативно выявлять и подтверждать инциденты безопасности, снижая время реакции и, как следствие, минимизируя финансовые и репутационные риски для бизнеса.

Помимо линий аналитиков (L1–L3), в зрелых SOC обычно сформированы специализированные команды, отвечающие за развитие, устойчивость и углубленную экспертизу всего SOC:

- Команда DFIR (Digital Forensics & Incident Response) – выполняет цифровую форензику и постинцидентные расследования: восстановление полной картины атаки, анализ артефактов на хостах и в сети, оценку ущерба и подготовку материалов для регуляторов, юристов и внутреннего разбора. В отличие от L3, DFIR фокусируется не на оперативном реагировании, а на глубоком анализе последствий и причин инцидента.

- Команда Threat Intelligence и Threat Hunting – отвечает за сбор, анализ и актуализацию информации об угрозах, а также за проактивный поиск скрытых и длительно развивающихся атак, которые могут не детектироваться стандартными правилами и сценариями SOC.

- Команда Detection Engineering – занимается разработкой, тестированием и постоянным улучшением правил обнаружения, корреляционных сценариев и логики автоматизированного реагирования, повышая качество детекта и снижая нагрузку на аналитиков.

- Команда поддержки инфраструктуры SOC – обеспечивает эксплуатацию и развитие всего технического стека SOC (SIEM, EDR, TIP, SOAR и смежных систем), отвечает за стабильность, масштабируемость и корректную интеграцию источников событий. Участвует в подключении новых клиентов к услуге, обеспечивая корректную интеграцию инфраструктуры и быстрый выход SOC в рабочий режим.

Почему SOC критичен в 2026 году

В 2026 году информационная безопасность уже неотъемлемая часть устойчивости бизнеса. Рост цифровизации и зависимости от ИТ-систем усиливает последствия киберинцидентов – от простоя ключевых процессов до прямых финансовых и репутационных потерь.

SOC решает несколько ключевых задач, актуальных для большинства организаций:

- Снижение регуляторных рисков: требования регуляторов предполагают непрерывный мониторинг и корректную обработку инцидентов, а не формальное наличие средств защиты. Для компаний, работающих с персональными данными или объектами КИИ, отсутствие SOC-процессов создает прямые юридические и финансовые риски.

- Сокращение времени обнаружения и реагирования: современные атаки развиваются поэтапно и часто остаются незамеченными без централизованного мониторинга. SOC позволяет выявлять инциденты на ранних стадиях и сокращать время реакции с дней и недель до минут и часов.

- Контроль бизнес-ущерба: инциденты ИБ приводят к простоям, потерям данных и дополнительным затратам на восстановление. SOC переводит реагирование в управляемый процесс и снижает масштаб возможных последствий.

Типовые сценарии, где SOC критичен: фишинг и компрометация учетных записей, распространение вредоносного ПО, атаки шифровальщиков (включая первичный доступ, шифрование и вымогательство), а также преднамеренное разрушение инфраструктуры – удаление данных, вывод из строя доменной и серверной среды, остановка критичных сервисов. Раннее выявление таких инцидентов позволяет ограничить масштаб атаки и избежать длительного простоя бизнеса.

Три типа организаций, которым необходим SOC

SOC как услуга актуален не только для традиционно крупных организаций. На практике потребность в централизованном мониторинге и реагировании определяется не столько размером компании, сколько критичностью ИТ-инфраструктуры и уровнем рисков. Ключевые категории организаций, для которых SOC особенно востребован, включают:

- Организации с чувствительными данными: банки, страховые компании, клиники и другие компании, работающие с персональными и финансовыми данными, где инциденты ИБ напрямую влияют на доверие клиентов и регуляторные риски.

- Операторы критической инфраструктуры: энергетика, транспорт, телеком и другие субъекты КИИ, для которых непрерывный мониторинг и своевременное реагирование являются обязательным требованием.

- Крупные корпорации с распределенной инфраструктурой: холдинги и международные компании с большим числом филиалов, пользователей и ИТ-систем, где без централизованного SOC контроль инцидентов становится фрагментированным и неэффективным.

- Малый и средний бизнес (SMB): компании без собственной масштабной ИБ-команды, но для которых ИТ-инфраструктура является критически важным фактором ведения бизнеса, будь то онлайн-сервисы, производство, логистика или клиентские платформы. Для таких организаций сервисный SOC позволяет обеспечить круглосуточный мониторинг и реагирование без необходимости инвестировать в создание собственного центра.

- Компании с широкой экосистемой подрядчиков и партнеров: организации, где внешние подрядчики, интеграторы или аутсорсинговые команды имеют доступ к внутренним системам. Такие цепочки доступа существенно расширяют поверхность атаки, а SOC позволяет контролировать аномальную активность и выявлять нарушения, реализуемые через наименее защищенные звенья.

Для перечисленных организаций SOC обеспечивает раннее обнаружение угроз и управляемое реагирование в реальном времени, снижая вероятность простоев, финансовых потерь и репутационного ущерба. Особенно для SMB и компаний с разветвленной партнерской средой сервисный SOC становится практичным способом закрыть ключевые риски без непропорциональных затрат.

Модели SOC: сравнение и выбор

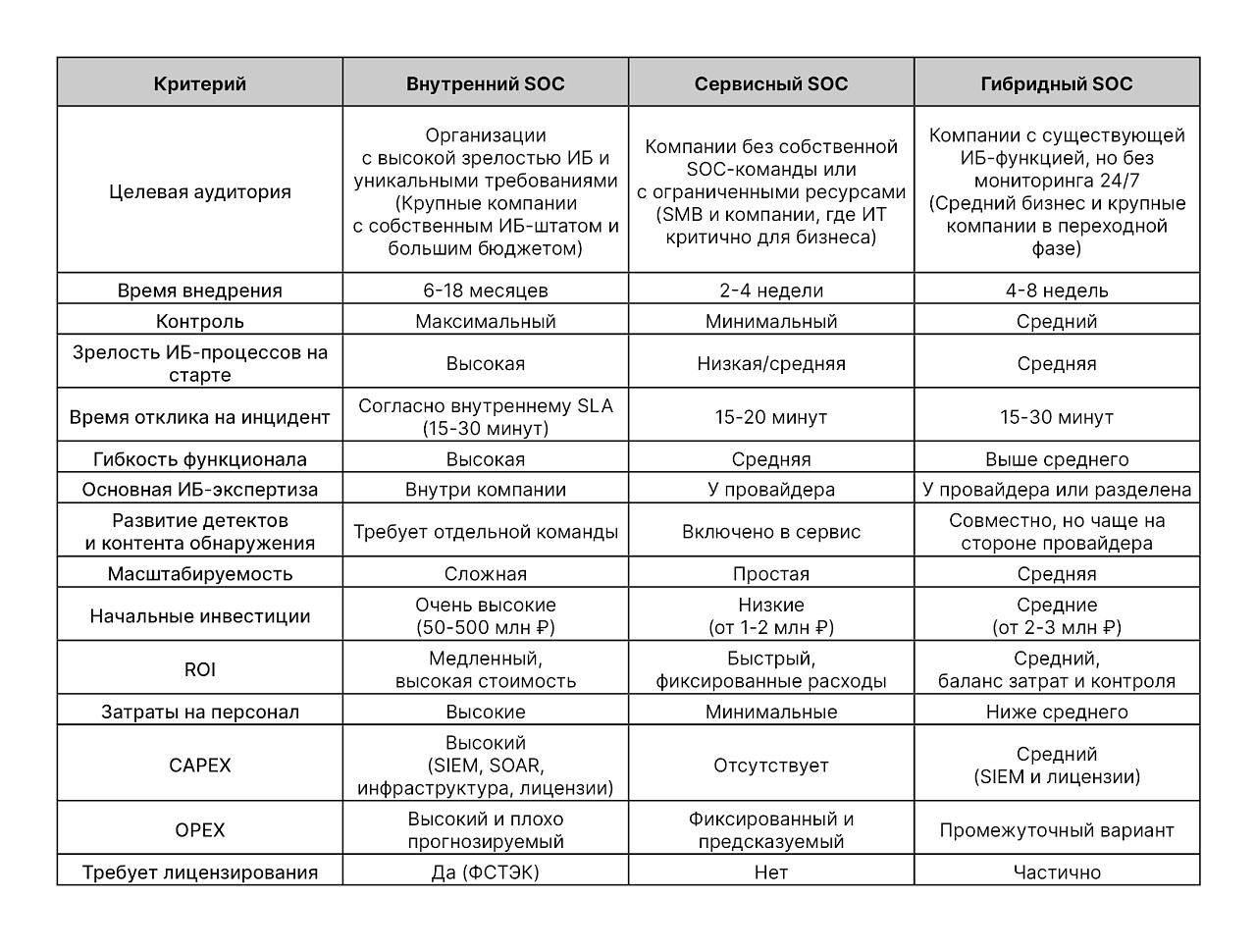

Современные компании могут выбирать между тремя моделями организации SOC: внутренним, сервисным и гибридным. Выбор зависит от инфраструктуры, бюджета, требований к контролю и соответствия регуляторным стандартам. Каждая модель имеет свои сильные и слабые стороны, а также особенности внедрения и эксплуатации.

Внутренний SOC (in-house)

Компания создает собственный in-house SOC. Данный сценарий подходит для очень крупных компаний с критически важными данными, когда нужен полный контроль над процессами без привлечения сторонних подрядчиков.

Преимущества:

- Полный контроль над безопасностью и процессами реагирования внутри компании.

- Отсутствие задержек на передачу дополнительного контекста инцидента внешнему подрядчику.

- Глубокое знание инфраструктуры и бизнес-процессов у штатных аналитиков.

- Конфиденциальность данных полностью сохраняется внутри организации.

- Возможность интегрировать специфические требования и гибко настраивать инструменты под свои задачи.

Недостатки:

- Очень высокие инвестиции (CAPEX): закупка оборудования, лицензий, внедрение SIEM, SOAR и других систем, организация инфраструктуры. На практике такие вложения измеряются сотнями миллионов рублей.

- Высокие операционные расходы (OPEX): зарплаты узкопрофильных специалистов (L1–L3), их обучение и удержание.

- Дефицит квалифицированных ИБ-кадров на рынке для L2–L3-уровней и сложность их удержания.

- Длительное внедрение – от 6 до 18 месяцев, включая настройку инструментов, разработку процессов, обучение персонала.

- Постоянная потребность в обновлении технологий и лицензий.

- Необходимость получения лицензии и аккредитации ФСТЭК для работы с КИИ (начиная с 2023 года).

Сервисный SOC (SOCaaS)

Сервисный SOC – когда мониторинг и реагирование выполняет внешняя компания (MSSP-провайдер). Клиент передает на аутсорсинг функции 24/7-мониторинга, анализа и обработки инцидентов. SOCaaS может продаваться как отдельный сервис или входить в более широкий пакет MSSP услуг.

Такая модель обеспечивает быстрый доступ к опытным аналитикам, современным технологиям и готовым решениям, позволяя оперативно выявлять угрозы и реагировать на инциденты до того, как они приведут к ущербу или утечке данных.

В итоге клиент получает готовый SOC сервис «под ключ».

Преимущества:

- Быстрый запуск и развертывание: обычно SOCaaS можно подключить в течение 2-4 недель.

- Низкие начальные затраты: не нужно покупать оборудование и лицензии (все уже у провайдера).

- Предсказуемые расходы: фиксированный месячный или квартальный платеж.

- Круглосуточный мониторинг профессионалами: доступ к экспертам (L1–L3) сразу, без длительного подбора персонала.

- Защита «под ключ»: весь инструментарий (SIEM, аналитика, процессы) уже настроен.

- Гибкая масштабируемость: легко добавить новые источники или увеличить нагрузку без капитальных вложений.

- Комбинация услуг: SOC легко сочетается с другими экспертными сервисами провайдера. Threat Intelligence-фиды обычно уже включены и не требуют отдельной закупки, а такие инструменты как ASM позволяю видеть дополнительные слабые места и потенциальные точки входа в инфраструктуру.

Недостатки:

- Меньше контроля за техническими деталями: часть процессов находится «за пределами» компании.

- Необходим защищенный канал связи с достаточной пропускной способностью для передачи событий между корпоративной инфраструктурой и SOC-провайдером (обычно через VPN-туннель или криптошлюз).

- Привязка к провайдеру: риски зависимости (важно заранее предусмотреть «планы выхода»).

- Ограниченная кастомизация под специфику бизнеса.

Гибридный SOC

Последние 2-3 года особую популярность получила гибридная модель SOC, сочетающая собственные элементы ИБ-инфраструктуры и возможности внешнего провайдера. Компания сохраняет часть технических решений внутри и передает на аутсорсинг рутинный мониторинг и аналитику.

Вариантов гибридизации SOC может быть несколько. Чаще всего компании оставляют внутри SIEM и SOAR системы, а внешние специалисты берут на себя круглосуточный мониторинг, детальный разбор инцидентов (L1–L3) и расследования. Это наиболее оптимальный вариант. Реже встречаются схемы, когда клиент хочет оставить часть ИБ-компетенций у себя и сохраняет L1/L2, а наиболее сложные кейсы эскалирует на L3 провайдера. Такой вариант возможет в ряде случаев, но несет риски увеличения SLA и времени реакции из-за сложной маршрутизации инцидентов между несколькими командами.

В целом гибридный SOC это практичный и надежный вариант для компаний, которые уже инвестировали в дорогостоящие ИБ-решения (SIEM, SOAR и смежные платформы), но столкнулись с трудностями при наборе команды и выстраивании полноценных процессов мониторинга и реагирования. Такая модель позволяет эффективно использовать существующие ИБ-инвестиции, дополнив их экспертизой провайдера.

Преимущества:

- Баланс контроля и аутсорсинга: ключевые системы и данные под контролем организации, при этом большая часть нагрузки снимается с внутренней команды.

- Возможность поэтапного развития собственного SOC: начать с аутсорсинга и постепенно переносить ключевые технологии и процессы внутрь без единовременных крупных инвестиций.

- Оптимизация затрат и ресурсов: значимая часть задач решается силами провайдера, но компания при этом сохраняет собственную экспертизу.

Недостатки:

- Необходимость четкого разграничения обязанностей между внутренними и внешними специалистами (особенно в части доступа и поддержки технических решений).

- Повышенные требования к координации и коммуникации: сложности в согласовании процедур между командами.

- Может быть дороже, чем полностью аутсорсинговая модель.

- Внутри компании все равно нужна базовая ИБ-команда, которая сможет работать с SOC-процессами.

Таблица сравнения моделей SOC

Сервисный SOC и MDR: в чем разница и что выбрать

Помимо классического сервисного SOC (SOCaaS), построенного на платформах класса SIEM, на рынке широко представлены MDR-сервисы (Managed Detection and Response), основанные на решениях класса EDR (Endpoint Detection & Response). Оба подхода решают схожую задачу – обнаружение инцидентов безопасности, но делают это принципиально разными способами и с разным уровнем охвата.

Сервисный SOC на базе SIEM

Классический сервисный SOC – это, по сути, удаленный центр мониторинга, использующий SIEM-платформу для сбора и корреляции событий из всей ИТ- и ИБ-инфраструктуры: серверов, рабочих станций, сетевых устройств, средств защиты, облачных сервисов и бизнес-приложений.

Особенности сервисного SOC:

- широкий охват источников событий и полная видимость внутреннего ИТ-ландшафта;

- гибкая настройка и развитие контента обнаружения под конкретную инфраструктуру и бизнес-процессы;

- сложная многоуровневая корреляция событий между разными средствами защиты;

- соответствие регуляторным требованиям (долгосрочное хранение, аудит, отчетность).

При этом Сервисный SOC – это услуга высокого экспертного уровня, основанная на сложной аналитике и выстроенных процессах, а вся техническая сложность скрыта за удобным для клиента сервисом и функциональным клиентским порталом для взаимодействия с аналитиками.

MDR-сервисы на базе EDR

MDR – более узкоспециализированный и, как правило, более доступный по стоимости сервис, ориентированный на мониторинг и защиту конечных точек: рабочих станций и серверов. Он строится вокруг EDR-агентов, установленных на хостах, и анализирует активность именно на этом уровне.

Ключевые характеристики MDR

- быстрый и простой старт - достаточно установить агенты;

- более низкая стоимость по сравнению с SIEM-ориентированным SOC;

- ограниченный, но понятный набор сценариев обнаружения;

- фокус исключительно на конечных точках.

MDR-сервис не учитывает события от других средств защиты – сетевых устройств, почтовых шлюзов, IDM, WAF, NTA, облачных платформ и других приложений. Возможности по кастомизации и развитию контента обнаружения также ниже, чем у SOC на базе SIEM, поскольку логика детекта в значительной степени определяется возможностями конкретного EDR-вендора.

При этом у MDR есть важный плюс: он изначально предполагает делегирование части функций реагирования провайдеру в рамках заранее согласованного скоупа. Типовые примеры такого реагирования:

- блокировка скомпрометированных учетных записей;

- изоляция зараженного хоста от сети;

- завершение вредоносных процессов;

- применение политик защиты на уровне конечных точек.

Для многих компаний, особенно без собственной ИБ-команды, именно возможность передать реагирование «под ключ» делает MDR привлекательным вариантом, несмотря на его ограниченный охват.

Комбинированные модели: SOC + MDR

На практике все чаще используются комбинированные сервисы, которые объединяют оба подхода:

- SIEM-ориентированный SOC обеспечивает мониторинг всей инфраструктуры и корреляцию событий между различными средствами защиты;

- MDR-компонент закрывает оперативное реагирование на уровне конечных точек.

Такая модель дороже, но позволяет получить широкую видимость и гибкость Сервисного SOC, дополнив ее автоматизированным реагированием MDR там, где это необходимо. Для среднего бизнеса и компаний с критичной ИТ-инфраструктурой это часто становится оптимальным компромиссом между стоимостью, глубиной мониторинга и скоростью реакции.

Тарифы и стоимость

Модели ценообразования у Сервисного SOC (SOCaaS) и MDR отличаются:

- SOCaaS: чаще всего тариф рассчитывается по количеству событий в секунду (EPS, Events per Second) в SIEM. Чем больше ожидаемый поток данных (больше устройств и событий), тем дороже услуга (лицензии SIEM стоят пропорционально EPS).

- MDR: тариф обычно привязан к числу конечных устройств (эндоинтов) под защитой. К примеру, на мировом рынке MDR принято указывать стоимость за одно устройство в месяц/год.

- Дополнительные опции: форензика (расследование инцидентов на глубоком уровне) и длительное хранение логов обычно оформляются как доп. сервисы. Их стоимость, как правило, составляет от долей до несколько процентов от общей абонентской платы SOC или MDR.

- Дополнительные MSSP-сервисы обычно тарифицируются по собственным метрикам, отражающим объем фактически оказываемых услуг: например, по количеству доменов и поддоменов при использовании ASM, или по числу сценариев и запусков симуляций кибератак в сервисах класса BAS.

Таким образом, даже если SOC как услуга выглядит дороже, в нее включены все инфраструктурные расходы. MDR дешевле, но только до определенного масштаба и только для конечных точек. При выборе модели важно понять, какие активы и объем данных нужно покрыть, требуется ли активное реагирование, и какими рисками готова управлять компания.

Специфика подключения к ГосСОПКА

ГосСОПКА – государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак, предназначенная для защиты объектов критической информационной инфраструктуры. Участие в системе является обязательным для организаций, отнесенных к субъектам КИИ, и регулируется требованиями 187-ФЗ и подзаконными актами. Основная задача ГосСОПКА – централизованный сбор и обмен информацией о компьютерных инцидентах, а также координация реагирования на значимые киберугрозы.

Для компаний, работающих с критической инфраструктурой, подключение к ГосСОПКА предполагает наличие выстроенных процессов непрерывного мониторинга, обнаружения и классификации инцидентов, а также своевременную передачу информации в установленном формате. На практике выполнение этих требований без функционирующего SOC затруднено, особенно при отсутствии круглосуточной команды аналитиков и отработанных процедур реагирования.

Подключение к ГосСОПКА возможно как напрямую, так и через внешний центр мониторинга информационной безопасности. Во втором случае значительная часть организационной и технической нагрузки ложится на сервисный SOC. Внешняя команда обеспечивает выявление компьютерных инцидентов, их первичный анализ, подготовку уведомлений и соблюдение регламентов взаимодействия с государственными структурами. Это позволяет компании сосредоточиться на управлении рисками и принятии решений, не погружаясь в операционные детали.

Использование Сервисного SOC для подключения к ГосСОПКА снижает порог входа в выполнение регуляторных требований и помогает избежать типовых ошибок на этапе внедрения. Провайдеры, имеющие опыт работы с КИИ, уже адаптировали свои процессы под требования ФСТЭК и НКЦКИ, что сокращает сроки подключения и упрощает прохождение проверок.

При этом важно учитывать, что ответственность за корректность передаваемых данных и соблюдение требований законодательства остается на стороне организации. Поэтому даже при работе через внешний SOC требуется участие ИБ-подразделения и контроль ключевых процессов взаимодействия с ГосСОПКА.

Заключение

SOC как услуга и аутсорсинг мониторинга информационной безопасности давно перестали быть экспериментом – сегодня это рабочий инструмент управления рисками для бизнеса, чья деятельность напрямую зависит от ИТ-инфраструктуры. В 2026 году компании располагают широким выбором моделей: от собственного SOC до сервисного и гибридного подхода, а также доступных MDR-сервисов. Ключевой вопрос заключается не в том, нужен ли SOC, а в том, какой формат наилучшим образом соответствует текущему уровню рисков, зрелости процессов и возможностям бизнеса.

Собственный SOC остается выбором наиболее крупных организаций с очень высокими требованиями к контролю и достаточными ресурсами для поддержания столь сложной ИБ-функции. Сервисный SOC (SOCaaS) позволяет быстро развернуть постоянный мониторинг инцидентов без серьезных капитальных затрат, что делает его оптимальным выбором для малого и среднего бизнеса (SMB) и компаний с небольшими ИБ-штатами. Гибридная модель все чаще служит компромиссом для растущих организаций, сочетая контроль над ключевыми элементами с доступом к экспертизе внешних специалистов. MDR-сервисы, в свою очередь, закрывают более узкую задачу защиты конечных точек, предлагая доступную точку входа в «реальную» безопасность и возможность делегировать часть функций реагирования.

При этом решающим фактором остается не выбранная модель, а вовлеченность бизнеса в управление безопасностью. Даже самый технологичный SOC не дает ожидаемого эффекта без четких зон ответственности и налаженного взаимодействия между внутренними ИБ и ИТ подразделениями.

Выбирая формат SOC и партнера, важно смотреть шире, чем на цену и сроки внедрения: оценивать прозрачность процессов, качество и глубину аналитики, подход к развитию детектов, SLA и удобство взаимодействия. Именно такой осознанный подход позволяет выжать максимум из провайдера, получить предсказуемый инструмент защиты бизнеса и сделать следующий шаг к киберустойчивости в условиях постоянно меняющегося ландшафта угроз.

бизнес от киберугроз

Мы изучим заявку и свяжемся с вами